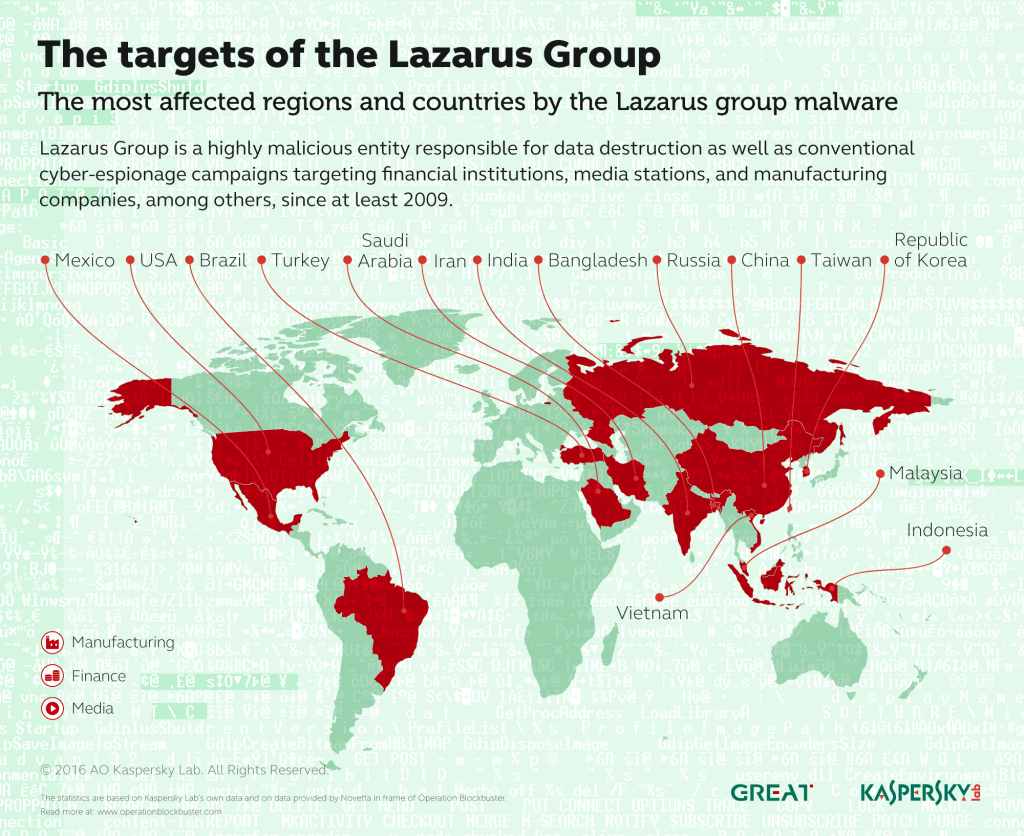

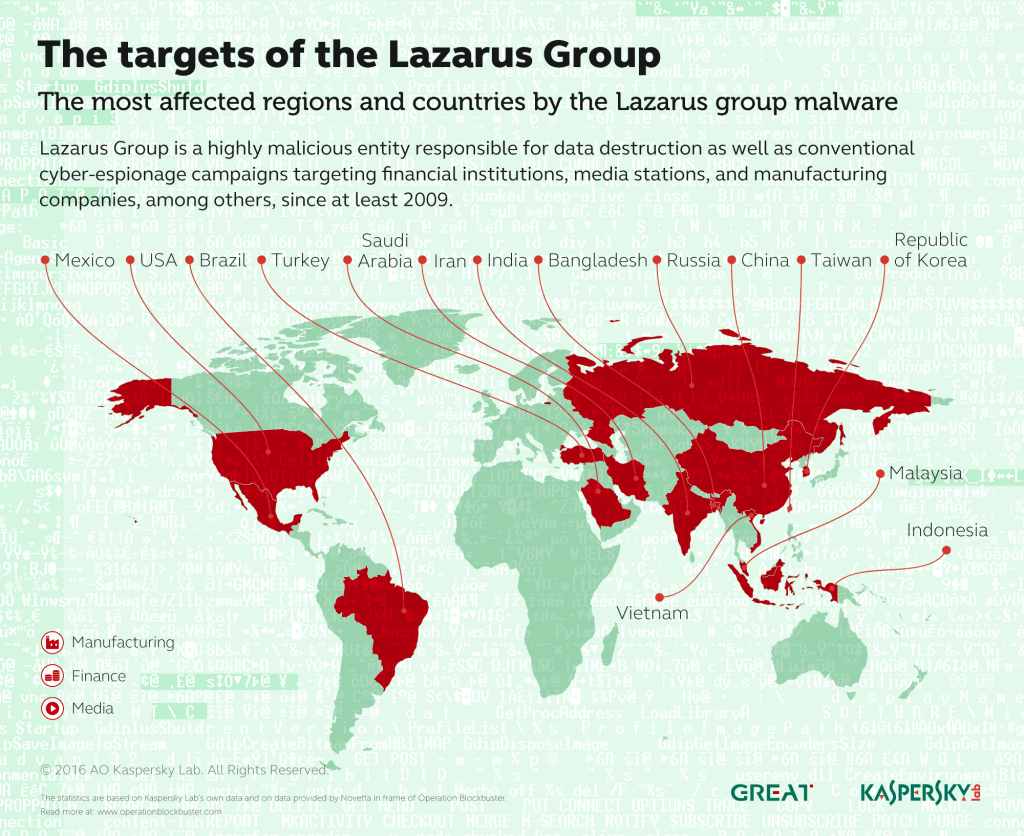

Хакеров из группы Lazarus теперь также удалось связать с вредоносом DarkSeoul, который атаковал сеульские банки, радио и телевидение, а также с кибератакой Operation Troy, нацеленной на вооруженные силы, СМИ, авиакосмическую промышленность и финансовые организации Южной Кореи. В результате деятельности малвари, созданной Lazarus, также пострадали Тайвань, Бразилия, Мексика, Саудовская Аравия, Турция, Иран, Индия, Россия, Индонезия, Малайзия и Вьетнам.

Цели группы Lazarus

Цели группы Lazarus

Связать все эти случаи в единую картину удалось благодаря тому, что Lazarus используют один и тот же вредоносный код по нескольку раз, включая уже применявшиеся фрагменты в новые образцы вредоносов. Кроме того, дропперы злоумышленников почти всегда содержали защищенные паролем ZIP-архивы, в которых хранились пейлоуды. Пароль для этих архивов, замеченных в различных вредоносных кампаниях, всегда был одним и тем же. Очевидно, пароль должен был защитить данные от выгрузки и последующего анализа, но на деле именно он помог экспертам выйти на след группировки и понять, что Lazarus стоят за многими сходными по методам проведения атаками. Также впоследствии удалось заметить, что Lazarus используют одни и те же техники для заметания следов и чтобы избежать обнаружения антивирусными программами.

Эксперты сообщают, что на сегодняшний день группа Lazarus по-прежнему активна, и хакеры работают в часовых поясах GMT+8 и GMT+9.

«Эта группа обладает всеми необходимыми навыками и решимостью для осуществления операций кибершпионажа, в ходе которых они похищают данные и наносят ущерб [жертвам]. Все это, в сочетании с техниками дезинформирования и обмана, помогло атакующим осуществить ряд успешных операций за последние несколько лет», – пишет Джейми Бласко (Jaime Blasco), ведущий исследователь AlienVault.

«Атаки, выводящие из строя целые IT-инфраструктуры организаций, происходят все чаще и становятся крайне эффективным кибероружием в руках злоумышленников. Возможность прекратить работу одновременно тысяч компьютеров путем нажатия всего лишь одной кнопки дает большие преимущества организаторам кибератак, чьей целью является нанесение физического вреда конкретному предприятию. А использование подобных атак в совокупности с физическим оружием и вовсе способно парализовать инфраструктуру целой страны – и подобный сценарий гораздо реалистичнее, чем нам может казаться. Именно поэтому вместе с другими представителями индустрии мы наносим удар по этой угрозе и стоящей за ней группировке, использующей столь разрушительные методы», – поясняет Хуан Герреро, антивирусный эксперт «Лаборатории Касперского».

Подробные аналитические отчеты об операции «Блокбастер» можно найти на официальных сайтах компаний: «

Лаборатория Касперского»,

Symantec,

Novetta и

AlienVault. Также о результатах исследования деятельности кибергруппировки Lazarus можно почитать на сайте операции:

OperationBlockbuster.com.